Охота на мамонтов: закулисная фишинговая операция, нацеленная на пользователей Steam!

Вредоносная страница с высокой степенью детализации имитирует дизайн легитимного сайта ESL Pro League, используя в качестве приманки раздел голосования за команду. При нажатии кнопки «Голосовать» за любую команду жертва немедленно сталкивается с предупреждающим модальным окном, объясняющим необходимость аутентификации для предотвращения мошеннических голосов, с сообщением: «Из-за фальшивых голосов только авторизованные пользователи могут завершить голосование. Пожалуйста, войдите через Steam, чтобы продолжить процесс голосования». Для продолжения пользователям предлагается нажать кнопку «ВОЙТИ ЧЕРЕЗ STEAM», которая служит триггером для следующего этапа атаки.

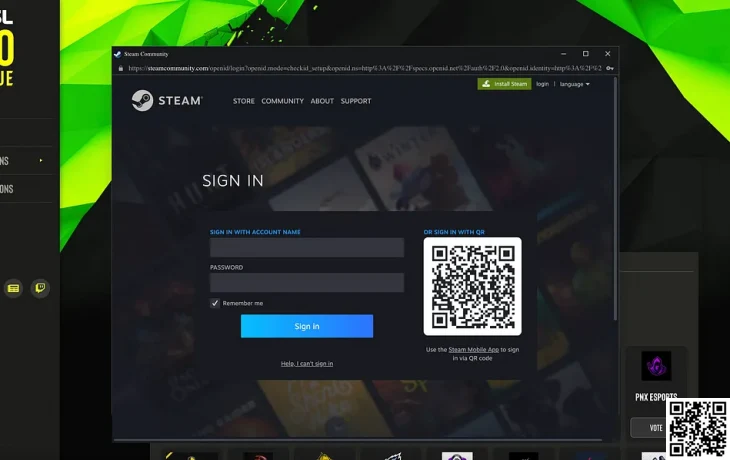

После нажатия кнопки аутентификации, кампания применяет фишинговую технику «Браузер в браузере» (BITB), имитируя всплывающее окно входа в Steam непосредственно на странице браузера. Эта техника, впервые описанная в марте 2022 года исследователем безопасности mr.d0x (@mrd0x), использует доверие пользователей к системам единого входа (SSO) и сложность различения поддельных окон от подлинных. Атака основана на высокой визуальной точности поддельного окна, способного автоматически адаптироваться к операционной системе, теме браузера и функциям взаимодействия, таким как изменение размера, что делает визуальное обнаружение крайне сложным для неподготовленных пользователей.

Содержимое поддельного окна загружается через iframe, указывающий на URL-адрес «https://5x5x5x5x5x5x5[.]/63f111107», который тщательно имитирует страницу аутентификации Steam, воспроизводя полный процесс аутентификации, включая вход с помощью учетных данных или QR-кода. Эта реализация демонстрирует уровень технической сложности, выходящий за рамки простых фишинговых страниц, и свидетельствует об использовании профессионального и хорошо разработанного фишингового инструментария.

Эти инструкции указывают на предыдущую попытку копирования фишингового комплекта без надлежащего разрешения, что говорит о коммерческой операции с контролируемым распространением. Особо следует отметить использование термина «мамонт» (mammoth), сленгового выражения, распространенного в русскоязычных сообществах мошенников для обозначения наивных будущих жертв. Этимология восходит к российской киберпреступной субкультуре, где этот термин символизирует большую, медленно движущуюся цель, готовую к эксплуатации.

Поскольку это, по-видимому, распределенный комплект, а не единичная операция, такие кампании обычно поддерживают большое количество вредоносных страниц. С помощью инструментов поиска угроз было выявлено множество других веб-сайтов, использующих ту же фишинговую технику и нацеленных на ту же аудиторию — сообщество киберспортсменов и пользователей Steam. Самым недавно обнаруженным был «https://faceit[.]tw-legendscup[.]com», домен которого был зарегистрирован 11 октября 2025 года и имитирует онлайн-платформу соревнований FACEIT. Подход остается неизменным: пользователям сообщается, что для выполнения определенного действия, в данном случае получения приглашения на турнир, им необходима аутентификация Steam.

Ещё один обнаруженный вариант — букмекерская платформа CSRoller («https://csroller[.]com»), ориентированная на сообщество CSGO и рынок обмена скинами. В этой реализации аутентификация Steam становится основной «функцией» страницы, представленной как единственный доступный метод аутентификации. Это представляет собой несколько иной подход к социальной инженерии, нормализуя запрос на аутентификацию как ожидаемую функциональность, а не как меру безопасности.

Помимо BITB, фишинговая страница «https://steamcommunllity[.]com» также использует методы тайпсквоттинга для обмана пользователей. Эта страница уникальна среди обнаруженных тем, что она напрямую имитирует сам Steam, имитируя страницу профиля сообщества. Метод тайпсквоттинга — замена буквы «i» в слове «community» на две «l» — представляет собой классический вектор атаки, который по-прежнему эффективен против пользователей, которые невнимательно проверяют URL-адреса перед вводом учетных данных.

Основной JavaScript-файл (main.js) стандартной реализации комплекта полностью обфусцирован в попытке предотвратить нарушение фишинговой «интеллектуальной собственности». Код также содержит механизм защиты от отладки, препятствующий динамическому анализу с помощью инструментов разработчика браузера. Однако обе попытки защиты оказались недостаточными, и код легко деобфусцировался с помощью доступных инструментов, что позволило провести тщательный технический анализ.

HTML-код поддельного окна добавляется сразу после загрузки страницы и остается скрытым до тех пор, пока пользователь не взаимодействует с заданным триггером. При активации триггера в HTML добавляется визуальный индикатор загрузки, после чего в структуру поддельного окна внедряется iframe. Как только iframe полностью загрузится, окно станет видимым для пользователя. Фишинговая атака также работает на мобильных устройствах, адаптируя размер окна в соответствии с экраном жертвы. Приложение использует User-Agent браузера для определения способа открытия окна, демонстрируя уровень проработки, свидетельствующий о профессиональном подходе.

На всех проанализированных вредоносных страницах iframe, содержащийся в поддельном окне, указывает на другой URL-адрес, отличный от того, где размещена фишинговая страница — за одним заметным исключением. Приложение, обнаруженное по адресу «steamcommunllity[.]com», не только указывало на тот же адрес, но и использовало более надежный механизм сессий с помощью cookie и JWT-токенов. Адрес iframe был временным и становился недействительным при доступе из другой сессии, что представляет собой значительно более сложную реализацию по сравнению со стандартным развертыванием комплекта.

Этот сложный вариант также реализовал функцию обфускации конечной точки, которая усложняет обнаружение путем анализа шаблонов трафика. Процесс использует XOR-шифрование с ключом, извлеченным из поля «secret» JWT-токена. Функция добавляет префикс «DyNaM1c» к пути запроса, применяет побайтовую операцию XOR между каждым символом и ключом и преобразует результат в шестнадцатеричный формат. Таким образом, маршруты типа «/steam/doLogin» преобразуются в кажущиеся случайными хеши, например, «7d1c79567a075a1111530558440524025f290e515c08», что препятствует системам обнаружения выявлять известные фишинговые шаблоны посредством анализа URL-адресов.

Поскольку многие из обнаруженных фишинговых сайтов уже были недоступны — либо из-за вредоносной классификации, удаления провайдером, либо по выбору оператора — был разработан скрипт для сбора всех файлов «config.js» и «main.js» с этих страниц, просканированных с помощью URLScan. В общей сложности было проанализировано 1969 результатов, в результате чего было получено 70 уникальных файлов «main.js» и 318 уникальных файлов «config.js». В файлах «config.js» было выявлено 298 различных URL-адресов «DOMEN» (адреса iframe).

Повторяющееся использование термина «midway» было обнаружено в 27 URL-адресах (9% от общего числа образцов) в соответствии со структурированными шаблонами именования. Термин «midway» (посередине пути) указывает на функцию прокси/шлюза, выступающего посредником между жертвой и сервером управления и контроля. Эта архитектурная модель предполагает преднамеренную сегментацию, позволяющую операторам быстро менять скомпрометированную инфраструктуру, сохраняя при этом операционную непрерывность.

FOFA также использовался для анализа кампаний. Поиск по пути к файлу «midway/app/js/main.js» дал 148 результатов по 32 уникальным IP-адресам. Такая схема распределения указывает на скоординированное развертывание инфраструктуры, а не на оппортунистическое присвоение доменов, что дополнительно подтверждает гипотезу об управляемой, возможно, коммерциализированной операции.

Результаты, полученные с помощью FOFA, показывают, что несколько доменов, обнаруженных в ходе этого анализа, размещены непосредственно на территории России. В Санкт-Петербурге (Санкт-Петербурге) инфраструктура включает такие домены, как «log-legendscup[.]com и „cs2-legendscup[.]com“ (188.225.23.151), „primerunes[.]com“ и „join-legendscup[.]com“ (92.53.96.105), а также несколько других, распределенных по IP-адресам 94.26.255.20, 92.53.96.145, 185.137.235.17 и 185.137.235.37.

В Москве (Москве) обнаружен ещё один кластер, включающий eslleaguetour[.]com (IP: 5.181.3.42), „esleague[.]pro“ и „eslproleagues[.]com“ (185.125.50.229), а также несколько доменов, нацеленных на конкретные киберспортивные организации, такие как „join-chaos-hawks[.]com“ и „join-404-dealers[.]com“ (94.198.223.74). Дополнительная инфраструктура была выявлена в Луганской области (Ленина), территории, частично оккупированной Россией с 2014 года, где размещены такие домены, как „masterscs2series[.]com“ и „cs2mastercup[.]com“ (91.200.14.203), а также многочисленные фишинговые домены, связанные с ESL (английский как второй язык).

Дополнительные доказательства русского происхождения кампании содержатся в используемых правилах именования доменов. Анализ 298 URL-адресов, найденных в конфигурационных файлах, выявил закономерность в использовании слов, сленга и транслитераций русского языка, что указывает на прямую связь с киберпреступной субкультурой этого региона. Использование сленга и нецензурной лексики, такой как «пицда», в адресе «https://pizda-amanda[.]com/80dbd», подтверждает эту линию рассуждений и говорит о том, что операторы чувствуют себя комфортно, работая на русскоязычных криминальных рынках.

Цель этих атак — кража аккаунтов Steam для перепродажи на специализированных серых рынках, где аккаунты могут стоить от десятков до сотен тысяч долларов в зависимости от размера игровой коллекции и имеющихся внутриигровых предметов. Экосистема Counter-Strike с её развитой экономикой торговли скинами представляет собой особенно прибыльную цель. Несмотря на свой возраст, Counter-Strike 2 остаётся чрезвычайно популярной, особенно в киберспортивном сообществе, и злоумышленники используют известные команды и профессиональные соревнования для фишинга аккаунтов Steam.

Коммерческий характер фишингового набора, о чём свидетельствуют меры защиты в коде и средства контроля распространения, упомянутые в российских комментариях, указывает на зрелую бизнес-модель преступного мира. Разработчики наборов, вероятно, продают или сдают в аренду свои инструменты партнёрам, которые затем запускают кампании, нацеленные на различные географические регионы или киберспортивные сообщества. Эта партнёрская модель позволяет быстро масштабироваться, сохраняя при этом операционную безопасность для основных разработчиков.

Русский

Русский  中国

中国  English

English  Deutsch

Deutsch  Français

Français